TT面试笔试总结

文章目录

云计算的三种模式

可以多了解一下云计算的东西

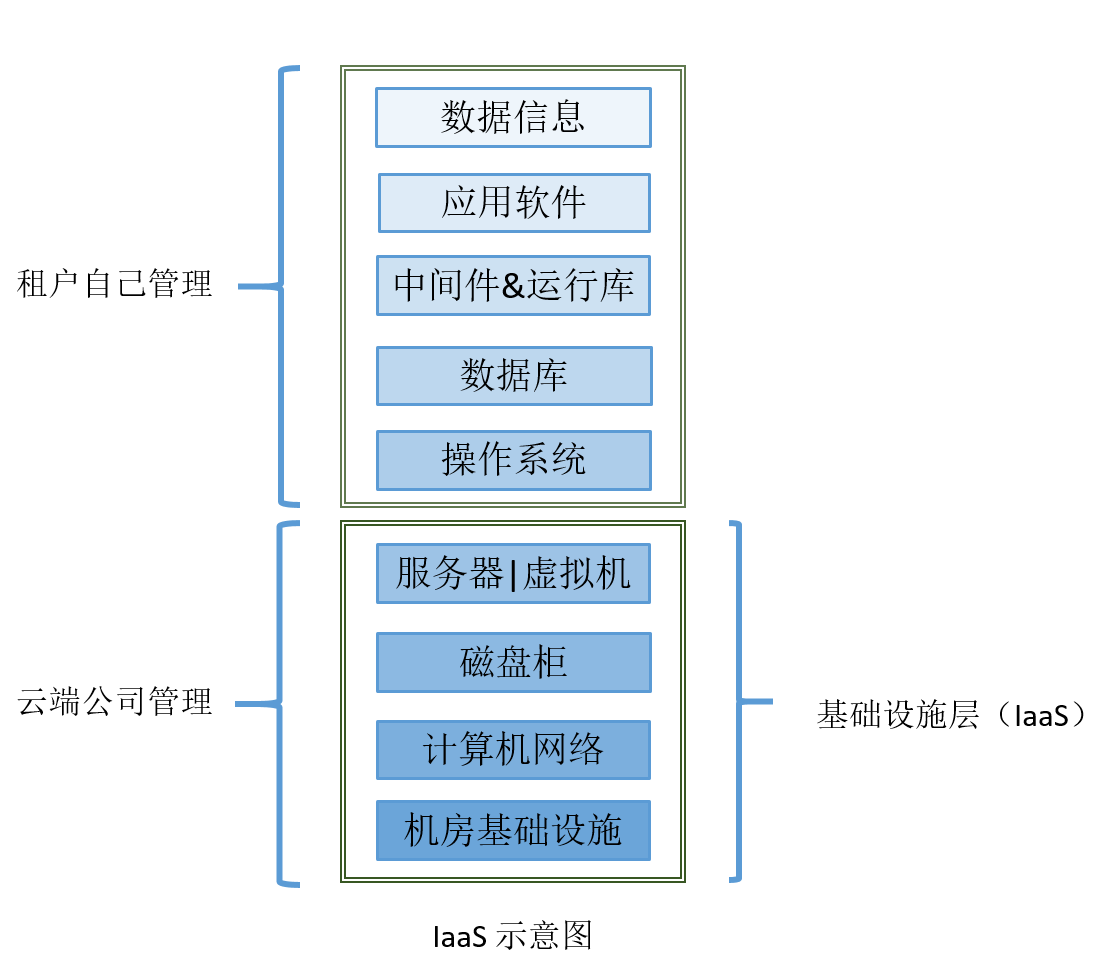

iaas

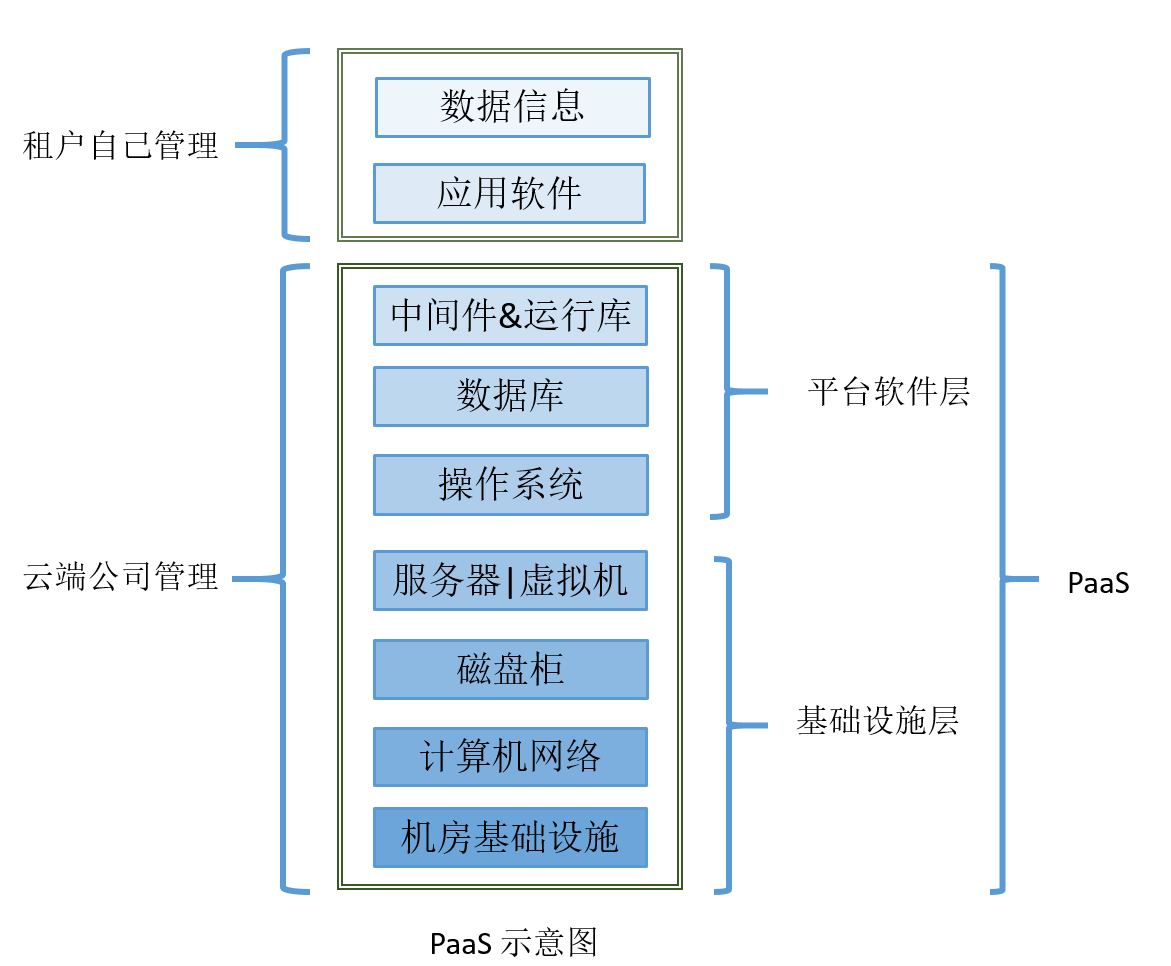

paas

saas

DAAS

**DaaS 是Data as a Server的缩写,意思是数据即服务。**云端公司负责建立全部的IT环境,收集用户需要的基础数据并且做数据分析,最后对分析结构或者算法提供编程接口,让数据成为服务。

计算机网络

防止过多的数据注入到网络中。 几种拥塞控制方法:慢开始( slow-start )、拥塞避免( congestion avoidance )、快重传( fast retransmit )和快恢复( fast recovery )。

慢开始

把拥塞窗口 cwnd 设置为一个最大报文段MSS的数值。而在每收到一个对新的报文段的确认后,把拥塞窗口增加至多一个MSS的数值。每经过一个传输轮次,拥塞窗口 cwnd 就加倍。 为了防止拥塞窗口cwnd增长过大引起网络拥塞,还需要设置一个慢开始门限ssthresh状态变量。

当 cwnd < ssthresh 时,使用慢开始 算法 。

当 cwnd > ssthresh 时,停止使用慢开始 算法 而改用拥塞避免 算法 。

当 cwnd = ssthresh 时,既可使用慢开始 算法 ,也可使用拥塞控制避免 算法 。

拥塞避免

让拥塞窗口cwnd缓慢地增大,每经过一个往返时间RTT就把发送方的拥塞窗口cwnd加1,而不是加倍。这样拥塞窗口cwnd按线性规律缓慢增长。

无论在慢开始阶段还是在拥塞避免阶段,只要发送方判断网络出现拥塞(其根据就是没有收到确认),就要把慢开始门限ssthresh设置为出现拥塞时的发送 方窗口值的一半(但不能小于2)。然后把拥塞窗口cwnd重新设置为1,执行慢开始 算法 。这样做的目的就是要迅速减少主机发送到网络中的分组数,使得发生 拥塞的路由器有足够时间把队列中积压的分组处理完毕。

快重传

有时个别报文段会在网络中丢失,但实际上网络并未发生拥塞。如果发送方迟迟收不到确认,就会产生超时,就会误认为网络发生了拥塞。这就导致发送方错误地启动慢开始,把拥塞窗口cwnd又设置为1,因而降低了传输效率。

快重传 算法 可以避免这个问题。快重传 算法 首先要求接收方每收到一个失序的报文段后就立即发出重复确认,使发送方及早知道有报文段没有到达对方。

发送方只要一连收到三个重复确认就应当立即重传对方尚未收到的报文段,而不必继续等待重传计时器到期。由于发送方尽早重传未被确认的报文段,因此采用快重传后可以使整个网络吞吐量提高约20%。

快恢复

当发送方连续收到三个重复确认,就会把慢开始门限ssthresh减半,接着把cwnd值设置为慢开始门限ssthresh减半后的数值,然后开始执行拥塞避免 算法 ,使拥塞窗口缓慢地线性增大。

在采用快恢复 算法 时,慢开始 算法 只是在TCP连接建立时和网络出现超时时才使用。 采用这样的拥塞控制方法使得TCP的性能有明显的改进。

ARP协议

ARP解决了同一个局域网上的主机和路由器IP和MAC地址的解析。

- 每台主机都会在自己的ARP缓冲区中建立一个ARP列表,以表示IP地址和MAC地址的对应关系。

- 当源主机需要将一个数据包要发送到目的主机时,会首先检查自己 ARP列表中是否存在该 IP地址对应的MAC地址,如果有,就直接将数据包发送到这个MAC地址;如果没有,就向本地网段发起一个ARP请求的广播包,查询此目的主机对应的MAC地址。此ARP请求数据包里包括源主机的IP地址、硬件地址、以及目的主机的IP地址。

- 网络中所有的主机收到这个ARP请求后,会检查数据包中的目的IP是否和自己的IP地址一致。如果不相同就忽略此数据包;如果相同,该主机首先将发送端的MAC地址和IP地址添加到自己的ARP列表中,如果ARP表中已经存在该IP的信息,则将其覆盖,然后给源主机发送一个 ARP响应数据包,告诉对方自己是它需要查找的MAC地址。

- 源主机收到这个ARP响应数据包后,将得到的目的主机的IP地址和MAC地址添加到自己的ARP列表中,并利用此信息开始数据的传输。

- 如果源主机一直没有收到ARP响应数据包,表示ARP查询失败。

cookie和 session

- 作用范围不同,Cookie 保存在 客户端 ,Session 保存在服务器端。

- 有效期不同,Cookie 可设置为长时间保持,比如我们经常使用的默认登录功能,Session 一般失效时间较短, 客户端 关闭或者 Session 超时都会失效。

- 隐私策略不同,Cookie 存储在 客户端 ,容易被窃取;Session 存储在服务端,安全性相对 Cookie 要好一些。

- 存储大小不同, 单个 Cookie 保存的数据不能超过 4K;对于 Session 来说存储没有上限,但出于对服务器的性能考虑,Session 内不要存放过多的数据,并且需要设置 Session 删除机制。

由于HTTP协议是无状态的协议,需要用某种机制来识具体的用户身份,用来跟踪用户的整个会话。常用的会话跟踪技术是cookie与session。

cookie就是由服务器发给

客户端

的特殊信息,而这些信息以文本文件的方式存放在

客户端

,然后

客户端

每次向服务器发送请求的时候都会带上这些特殊的信息。说得更具体一些:当用户使用浏览器访问一个支持cookie的网站的时候,用户会提供包括用户名在内的个人信息并且提交至服务器;接着,服务器在向

客户端

回传相应的超文本的同时也会发回这些个人信息,当然这些信息并不是存放在HTTP响应体中的,而是存放于HTTP响应头;当

客户端

浏览器接收到来自服务器的响应之后,浏览器会将这些信息存放在一个统一的位置。 自此,

客户端

再向服务器发送请求的时候,都会把相应的cookie存放在HTTP请求头再次发回至服务器。服务器在接收到来自

客户端

浏览器的请求之后,就能够通过分析存放于请求头的cookie得到

客户端

特有的信息,从而动态生成与该

客户端

相对应的内容。网站的登录界面中“请记住我”这样的选项,就是通过cookie实现的。

cookie工作流程:

- servlet创建cookie,保存少量数据,发送给浏览器。

- 浏览器获得服务器发送的cookie数据,将自动的保存到浏览器端。

- 下次访问时,浏览器将自动携带cookie数据发送给服务器。

session原理:首先浏览器请求服务器访问web站点时,服务器首先会检查这个

客户端

请求是否已经包含了一个session标识、称为SESSIONID,如果已经包含了一个sessionid则说明以前已经为此

客户端

创建过session,服务器就按照sessionid把这个session检索出来使用,如果

客户端

请求不包含session id,则服务器为此

客户端

创建一个session,并且生成一个与此session相关联的独一无二的sessionid存放到cookie中,这个sessionid将在本次响应中返回到

客户端

保存,这样在交互的过程中,浏览器端每次请求时,都会带着这个sessionid,服务器根据这个sessionid就可以找得到对应的session。以此来达到共享数据的目的。 这里需要注意的是,session不会随着浏览器的关闭而死亡,而是等待超时时间。

Cookie和Session的区别?

- 作用范围不同,Cookie 保存在 客户端 ,Session 保存在服务器端。

- 有效期不同,Cookie 可设置为长时间保持,比如我们经常使用的默认登录功能,Session 一般失效时间较短, 客户端 关闭或者 Session 超时都会失效。

- 隐私策略不同,Cookie 存储在 客户端 ,容易被窃取;Session 存储在服务端,安全性相对 Cookie 要好一些。

- 存储大小不同, 单个 Cookie 保存的数据不能超过 4K;对于 Session 来说存储没有上限,但出于对服务器的性能考虑,Session 内不要存放过多的数据,并且需要设置 Session 删除机制。

DNS 的解析过程?

- 浏览器搜索自己的DNS缓存

- 若没有,则搜索操作系统中的DNS缓存和hosts文件

- 若没有,则操作系统将域名发送至本地域名服务器,本地域名服务器查询自己的DNS缓存,查找成功则返回结果,否则依次向根域名服务器、顶级域名服务器、权限域名服务器发起查询请求,最终返回IP地址给本地域名服务器

- 本地域名服务器将得到的IP地址返回给操作系统,同时自己也将IP地址缓存起来

- 操作系统将 IP 地址返回给浏览器,同时自己也将IP地址缓存起来

- 浏览器得到域名对应的IP地址

浏览器中输入URL返回页面过程?

- 解析域名,找到主机 IP。

- 浏览器利用 IP 直接与网站主机通信,三次握手,建立 TCP 连接。浏览器会以一个随机端口向服务端的 web 程序 80 端口发起 TCP 的连接。

- 建立 TCP 连接后,浏览器向主机发起一个HTTP请求。

- 服务器响应请求,返回响应数据。

- 浏览器解析响应内容,进行渲染,呈现给用户。

HTTPS原理

首先是TCP三次握手,然后

客户端

发起一个HTTPS连接建立请求,

客户端

先发一个Client Hello的包,然后服务端响应Server Hello,接着再给

客户端

发送它的证书,然后双方经过密钥交换,最后使用交换的密钥加解密数据。

-

协商加密 算法 。在

Client Hello里面 客户端 会告知服务端自己当前的一些信息,包括 客户端 要使用的TLS版本,支持的加密 算法 ,要访问的域名,给服务端生成的一个随机数(Nonce)等。需要提前告知服务器想要访问的域名以便服务器发送相应的域名的证书过来。

-

服务端响应

Server Hello,告诉 客户端 服务端选中的加密 算法 。

-

接着服务端给 客户端 发来了2个证书。第二个证书是第一个证书的签发机构(CA)的证书。

-

客户端 使用证书的认证机构CA公开发布的RSA公钥对该证书进行验证,下图表明证书认证成功。

-

验证通过之后,浏览器和服务器通过密钥交换 算法 产生共享的对称密钥。

-

开始传输数据,使用同一个对称密钥来加解密。

POST和GET的区别?

- GET请求参数通过URL传递,POST的参数放在请求体中。

- GET产生一个TCP数据包;POST产生两个TCP数据包。对于GET方式的请求,浏览器会把请求头和请求体一并发送出去;而对于POST,浏览器先发送请求头,服务器响应100 continue,浏览器再发送请求体。

- GET请求会被浏览器主动缓存,而POST不会,除非手动设置。

- GET请求只能进行url编码,而POST支持多种编码方式。

- GET请求参数会被完整保留在浏览器历史记录里,而POST中的参数不会被保留。

文章作者 LYR

上次更新 2021-08-17